チェック・ポイント、偽装URLを用いた新たなフィッシング詐欺手口を警告

チェック・ポイント・ソフトウェア・テクノロジーズは、偽装URLを用いた新たなフィッシング詐欺手法が拡大していると発表した。同社のリサーチャーは、URL情報を悪用してフィッシングリンクを難読化する新たな手口を発見し、これにより20万通のフィッシングメールが確認されたという。この攻撃は2025年1月21日に初めて確認され、現在も続いている。

地域別の被害状況では、これらのメールの75%がアメリカで配信され、17%がEMEA地域(ヨーロッパ、中東、アフリカ)、5%がカナダで配信されている。攻撃者は特定の業界を狙っておらず、あらゆる企業がこの脅威にさらされる可能性がある。また、この手法は巧妙で、セキュリティ意識向上のトレーニングを受けたユーザーでも危険性を見抜くことが難しいとされる。

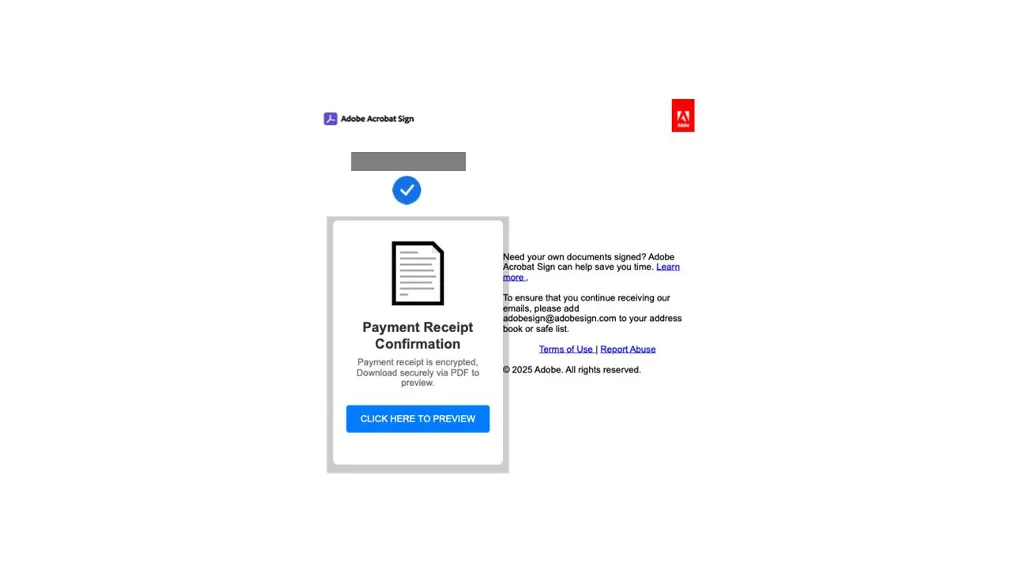

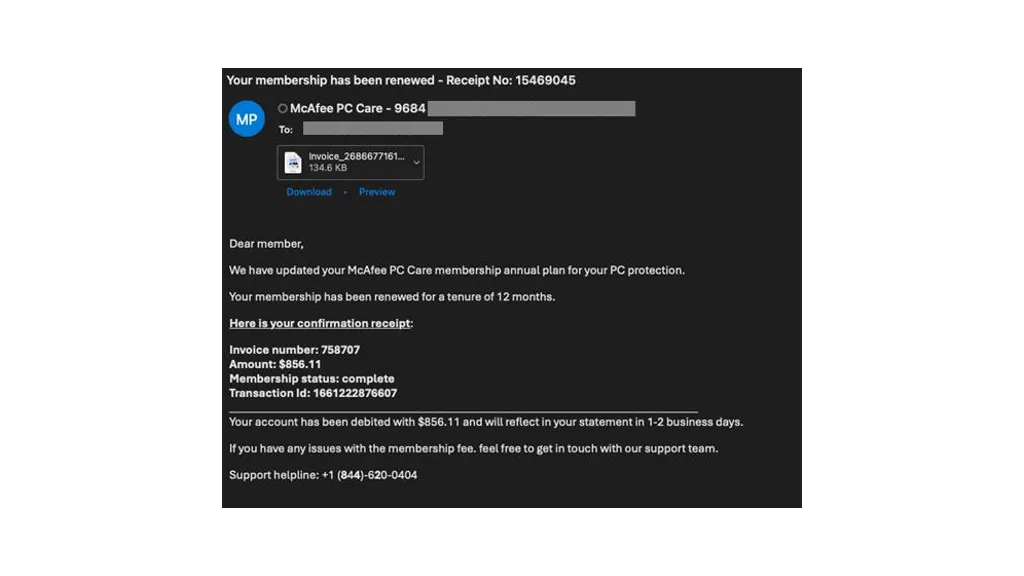

攻撃の手口として、サイバー犯罪者は偽の請求書やチケット、支払い領収書、アカウント有効化の通知などの一般的なフィッシングメールに、高度なURL改ざん技術を組み込んでいる。具体的には、ウェブアドレスの「ユーザー情報」部分、つまり「http://」と「@」記号の間の部分を悪用し、悪意のあるリンクを偽装する。

さらに、複数の文字を含むエンコードや一見正当に見えるリダイレクトを経由させる手法などを組み合わせ、偽装を強化している。最終的には、Microsoft 365のフィッシングページが表示され、CAPTCHA認証が組み込まれているため、ユーザーは正規のページと誤認しやすい。

このような攻撃に対処するため、チェック・ポイントは以下の対策を推奨している。まず、リダイレクトルールの更新を検討し、リダイレクト先について厳格なルールを維持すること。次に、システムを定期的にアップデートし、最新のセキュリティパッチを適用すること。最後に、高度なメールセキュリティソリューションを導入し、巧妙な難読化テクニックを使用したフィッシング攻撃を検出・ブロックすることが重要である。

添付画像一覧